在新型冠状病毒疫情引起许多关注后,黑客组织目前正在利用这个热点消息发起各种钓鱼行动攻击某些特定机构。

据国内安全机构统计,目前在中国、美国、英国等国家和地区都出现利用新型冠状病毒为诱饵的针对性钓鱼攻击。

这些攻击通常会以新型冠状病毒疫情统计为名号制作钓鱼文件,当用户打开并取消安全保护后就有可能遭到感染。

此次Qihoo 360监测到的是来自印度的黑客集团,该黑客集团利用新型冠状病毒疫情,向我国医疗机构发起攻击。

利用疫情相关内容作为诱饵发动攻击:

我们知道当前疫情形式严峻因此各地都在统计发热病人,这种比较频繁的统计表格也被印度的高级黑客组织盯上。

Qihoo 360拦截的样本,显示黑客此次攻击采用鱼叉式钓鱼攻击,将含有恶意代码的表格文件通过邮件进行群发。

例如部分的诱饵表格文档的名称为:武汉旅行信息收集申请表、新型冠状病毒感染引起的肺炎的预防和诊断措施。

这类名称极易引起社区和医疗工作者乃至普通民众的注意,因此许多用户收到这类钓鱼邮件后会不假思索的打开。

当然可能医疗机构和医疗工作者收到这类信息的概率更高,所以也更容易遭到黑客的钓鱼攻击而感染恶意软件等。

利用宏文件执行恶意代码窃取文件:

在具体的攻击手法是依然是非常常见的宏攻击,攻击者们将恶意代码放在宏里面然后诱导用户打开表格时加载宏。

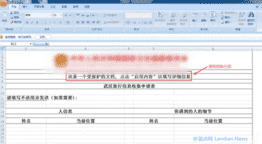

当用户打开表格时会显示黑客伪造的文档受保护的提示,若用户点击顶部的启用宏功能,则恶意代码会立即执行。

宏模块执行后会连接远程服务器下载恶意脚本,再通过脚本下载恶意软件,恶意软件被启用后还会设置开机启动。

这样即便受害者重启计算机也同样会启动恶意软件,而恶意软件驻留在后台窃取各种敏感文件并上传远程服务器。

当然面向医疗机构发起的针对性攻击可能更多目的就是收集医学研究方面的数据,所幸目前该病毒已经会被拦截。

请彻底禁用宏功能防止恶意文档:

蓝点网曾多次提醒大家如无需要的话不要开启宏功能,因为许多具有针对性的攻击都是通过宏模块传播恶意代码。

对于普通用户和无需使用宏功能的办公人士来说彻底禁用宏是最可靠的,只要禁用掉前台也无法直接启用宏功能。

诸如医疗机构、企业和其他组织的IT管理员也可按实际情况进行配置 , 对无需使用宏功能的用户也需要及时禁用。

有关Microsoft Office宏功能的禁用方法请点击这里查看图文教程:如何彻底禁用掉 Office 办公软件中的宏功能