疫情亦网情,新冠病毒之后网络空间成疫情战役的又一重要战场。

就在全国人民万众一心抗击疫情之时,近日,360安全大脑捕获了一例利用新冠肺炎疫情相关题材投递的攻击案例,攻击者利用肺炎疫情相关题材作为诱饵文档,对抗击疫情的医疗工作领域发动APT攻击。

在进一步追踪溯源中,我们发现这起APT组织隶属于印度黑客组织。抗疫攻坚难题当前,印度APT组织竟公然瞄准我国医疗机构发动攻击!借势搅局、趁火打劫,此举不仅令人愤慨至极,简直是丧尽天良!

带着满腔的愤怒,我们进一步讲述关于此次攻击的重磅详情!

首先:是谁在趁火打劫,对我国痛下毒手?

在揭开幕后真凶的神秘面纱前,我们先简单了解下此次攻击者的攻击“路数”。

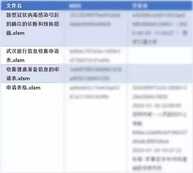

该攻击组织使用采用鱼叉式钓鱼攻击方式,通过邮件进行投递。可恨至极的是,它竟公然利用当前肺炎疫情等相关题材作为诱饵文档,部分相关诱饵文档如:武汉旅行信息收集申请表.xlsm,进而通过相关提示诱导受害者执行宏命令。

简单说,攻击者其将关键数据存在worksheet里,worksheet被加密,宏代码里面使用key去解密然后取数据。然而其用于解密数据的Key为:nhc_gover,而nhc正是中华人民共和国国家卫生健康委员会的英文缩写。

这里一旦宏命令被执行,攻击者就能访问hxxp://45.xxx.xxx.xx/window.sct,并使用scrobj.dll远程执行Sct文件,这是一种利用INF Script下载执行脚本的技术。

然而,此处我们想强调的是,此次攻击所使用的后门程序与之前360安全大脑在南亚地区APT活动总结中已披露的已知的印度组织专属后门cnc_client相似,通过进一步对二进制代码进行对比分析,其通讯格式功能等与cnc_client后门完全一致。可以确定,攻击者来源于印度的APT组织!

值得注意的是,该印度APT组织的攻击目标主要为:中国、巴基斯坦等亚洲地区国家进行网络间谍活动,其中以窃取敏感信息为主。而且在对中国地区的攻击中,主要针对政府机构、科研教育领域进行攻击,尤其以科研教育领域为主。

其次:谁又该提高警惕,免遭其迫害?

在明确了是谁在打我们的时候,又一个重要问题迎来而来,谁是此次攻击的受害者?

不言而喻,当攻击者精心利用新冠肺炎疫情相关题材,作为诱饵文档,进行鱼叉式攻击时,医疗机构、医疗工作领域无疑成为此次攻击的最大受害者。

别有用心国家级APT组织的搅局,让这场本就步履维艰的疫情之战,更加艰难。一旦其“攻击阴谋”得逞,轻则丢失数据、引发计算机故障,重则影响各地疫情防控工作的有序推进,危及个人乃至企业政府等各机构的网路安全。尤其面对这等有着国家级背景的APT组织的攻击,后果简直不堪设想。

最后:攻击者的定向攻击目的,或许更值得深思?

中国有句古话,人生有三不笑:不笑天灾,不笑人祸,不笑疾病。

在重大灾难疫情面前,国家、企业、个人,我们尽我们一切所能做到的,支援武汉,支援前线,几乎所有工作者都在不眠不休的与时间赛跑、与病毒赛跑,在努力打赢这场疫情防御之战。同时,抗击疫情关键时刻,我们还收到来自他国的支持,近日,我国外交部发言人华春莹一口气向11国致谢。

就是在国内外友人守望相助时,为什么印度APT组织却如此丧尽天良的对我国医疗机构发动定向攻击?

这里我们不妨有个大胆的猜测:

第一, 它们为了获取最新最前沿的医疗新技术。这与该印度APT组织的攻击重点一直在科研教育领域有着莫大关系;

第二,它们为了进一步截取医疗设备数据。为打赢这场异常艰难的疫情之战,我国投入了重大的人力、物力、财力资源,其中尤其在医疗设备上更是重点,所以该组织此次发动攻击,能进一步截取我国更多的医疗设备数据信息;

第三,扰乱中国的稳定,制造更多的恐怖。疫情面前,不仅是一场与生物病毒的战役,更是一场民心之战,只有民心定了,才能保证社会的稳定。而该组织在此次发动攻击,无疑给疫情制造了更多的恐慌,恐吓之中,进行扰乱社会的稳定。

但无论是哪种猜测,它在此次时刻发动攻击,都将令本就不易的疫情攻坚战更加艰难,但我们更相信我们强大的祖国,相信奋战在任何前线的工作人员,不仅是卫士医疗团队、人民子弟兵,还有那些保证我们网络安全的勇士们,我们相信人定胜天!我们一定能打赢这场疫情之战,也一定能守护好网络空间这片净土!

加油,中国!