近期,有大量用户在火绒论坛反馈首页遭遇劫持。火绒工程师溯源发现,上述用户均是在某激活工具官网(现已被火绒拦截)下载安装了暴风激活、KMS、小马激活等激活工具导致首页被劫持。进一步分析发现,这些激活工具均携带了一款名为“麻辣香锅”的首页锁定病毒,病毒感染用户电脑后会将首页劫持为“http://**?.****111.top”(“?”为任意数字,如下图)。

由于上述激活工具使用者较多,导致病毒影响范围较大。火绒用户无须担心,火绒安全软件最新版可拦截该病毒。另外,感染该病毒的用户,可以使用火绒专杀工具清除病毒。下载地址:https://down5.huorong.cn/hrkill-1.0.0.33.exe

根据火绒工程师分析,该病毒锁定首页后,还会禁止浏览器自行改回原有的首页,并且会破坏安全软件躲避查杀。此外,该病毒还可以通过本地的升级程序不断更新。

更值得一提的是,该病毒还会收集用户本地的蓝屏信息,推测是为了 从中筛查并解决自身驱动导致蓝屏的问题。而如此尽心为用户“服务”的目的,并不是获得口碑,恰恰是为了可以长期“霸占”电脑。

事实上,激活工具等灰色软件捆绑病毒、流氓软件进行传播早已是行业的乱象,火绒也曾多次发布报告进行披露。由于此类工具通常在装机后先于安全软件被安装,会导致携带的病毒先一步到达电脑获得对抗的主动权;此外,即便用户提前部署了安全软件,这些工具也会想尽办法利用自身“灰色”的性质,诱导用户在安装时先卸载安全软件,防止“误杀”。

从上述激活工具官网可看到,病毒作者也在诱骗用户安装前退出安全软件。在此,火绒工程师提醒广大用户,切勿轻易卸载安全软件,谨慎使用激活工具等灰色软件,如必须使用,可先用安全软件对其进行扫描查杀,确保安全。

附【分析报告】:

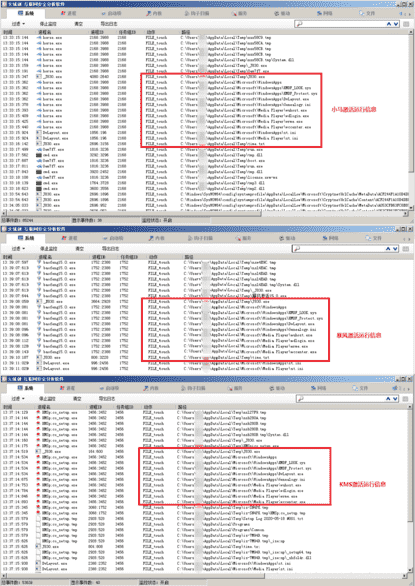

一、详细分析

今年以来,“麻辣香锅”病毒在互联网中大范围传播。“麻辣香锅“病毒由于其早期版本病毒模块所在目录为” Mlxg_km “因此得名,该病毒通过小马激活,暴风激活,KMS激活等激活工具进行传播,用户中毒后首页会被劫持到病毒作者预设的跳转链接(本文中该链接为hxxp://sg?.dhtz111.top,?代表任意数字,且链接可能随着病毒更新而更换,如:hxxp://hl?.gndh111.top)。除此之外,该病毒还具有删除安全软件进程回调、禁止浏览器首页模块加载等功能,并且还可以通过本地的升级程序不断更新。更有意思的是,该病毒为了能够稳定地 “霸占”用户电脑,还会收集用户本地的蓝屏dmp文件,从而发现病毒驱动潜在的蓝屏问题。在病毒下载页面中,页面文字会恶意诱导用户“请务必先退出360、腾讯管家、Win10防护等杀毒软件,再去下载激活”,通过此方式躲避安全软件查杀。被植入病毒的激活工具下载页面,如下图所示:

网站相关信息

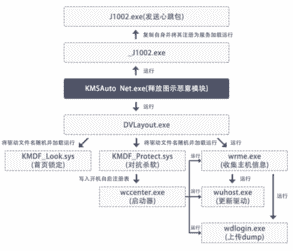

病毒恶意行为流程图,如下图所示:

病毒恶意行为流程图

1)KMSAuto Net.exe

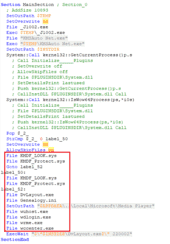

“麻辣香锅”的病毒母体为“二次打包“后的KMSAuto Net激活工具安装包程序,当程序运行之后,会根据其安装脚本释放如下病毒模块。病毒文件构成示意图:

病毒文件构成

相关代码,如下图所示:

安装包脚本代码

2)DvLayout.exe

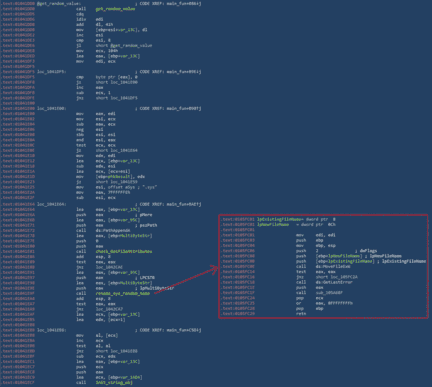

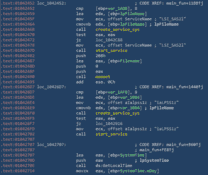

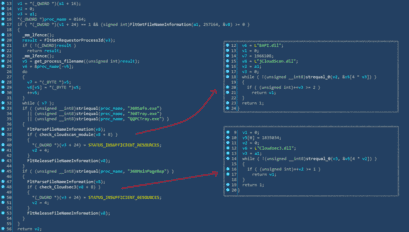

DvLayout.exe模块的主要功能是将主程序释放出的KMDF_LOOK.sys与KMDF_Protect.sys重命名为随机名,随后将其注册为系统服务并启动。重命名KMDF_LOOK.sys与KMDF_Protect.sys相关代码如下图所示:

重命名驱动文件

将两个随机名后的驱动注册为系统服务“LSI_SAS2l”与“iaLPSS1z”并启动,相关代码如下图所示:

注册并启动系统服务

随后便运行wrme.exe模块,相关代码如下图所示:

运行wrme.exe模块

3)Wrme.exe

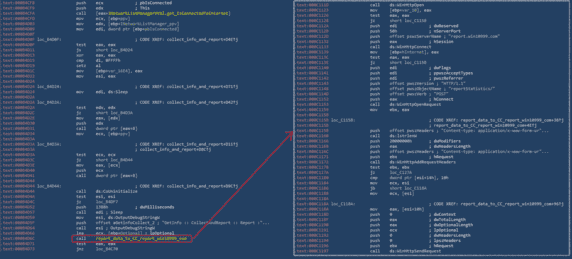

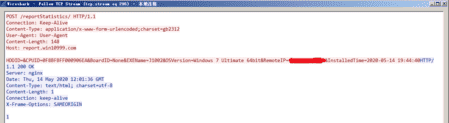

wrme.exe模块会启动执行模块wuhost.exe和wdlogin.exe。同时会收集终端用户的MAC地址,CPU, GPU, 系统版本,安装的杀软等信息,加密发送到C&C服务器(du.testjj.com:8083)。相关代码如下图所示:

启动执行wuhost和wdlogin模块

发送主机信息

检测安装的杀软

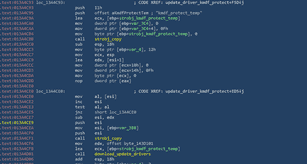

4)KMDF_Protect.sys

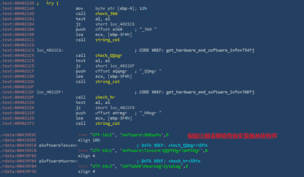

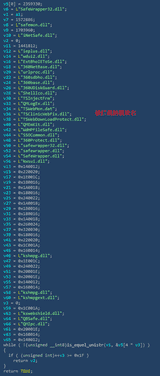

KMDF_Protect.sys模块为驱动保护模块,用来对抗杀软的查杀。该模块会添加文件过滤来阻止对自身组件模块的访问、修改和删除操作。同时也会阻止360和腾讯电脑管家云查杀模块的加载。相关代码如下图所示:

注册文件过滤

文件过滤回调

对自身的模块进行保护

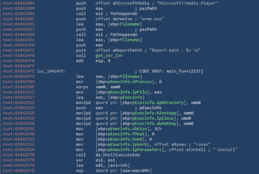

阻止360、腾讯电脑管家的云查杀模块加载。相关代码如下图所示:

阻止杀软云查杀模块的加载

该模块会添加注册表回调,对含有"iaLPSS1z"和"LSI_SAS2l"路径的注册表操作进行过滤,拒绝其删除和修改的请求。相关代码如下图所示:

注册表保护

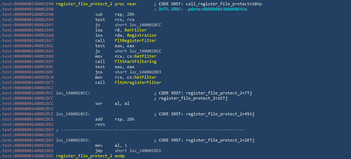

该模块会添加关机回调,回写驱动加载的注册表项并将wccenter.exe添加到Runonce注册表项中,从而开机自启。相关代码如下图所示:

添加关机回调

回写驱动服务注册表

添加wccenter开机启动

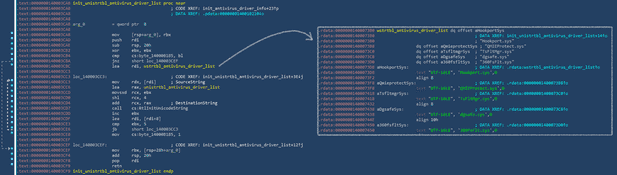

5)KMDF_LOOK.sys

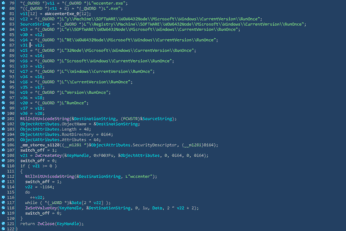

KMDF_LOOK.sys驱动模块主要用于劫持浏览器首页,与此同时还会删除安全软件相关的进程回调、阻止浏览器加载首页相关的动态库。受该病毒影响的浏览器,如下图所示:

受该病毒影响的浏览器

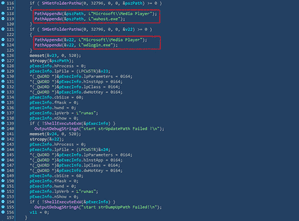

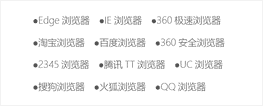

劫持浏览器启动参数相关逻辑,如下图所示:

劫持浏览器启动参数

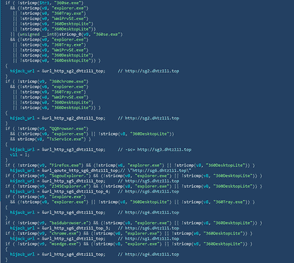

该病毒还会通过文件过滤的方式,阻止浏览器加载首页相关的动态库。相关代码,如下图所示:

检测浏览器进程名

被拦截加载的模块文件名,如下图所示:

被拦截加载的模块文件名

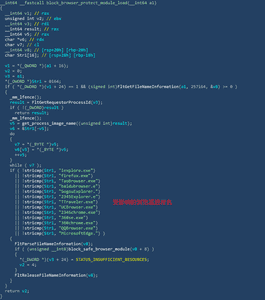

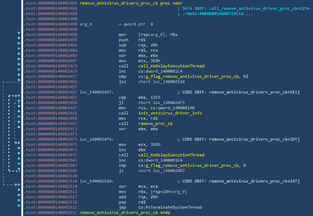

最后,该病毒会将安全软件(360、腾讯、金山)相关的进程回调全部删除,该操作意图可能是为了提高首页锁定的成功概率。相关代码,如下图所示:

删除安全软件进程回调

删除安全软件进程回调相关数据初始化代码,如下图所示:

数据初始化代码

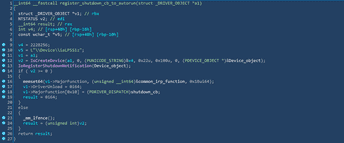

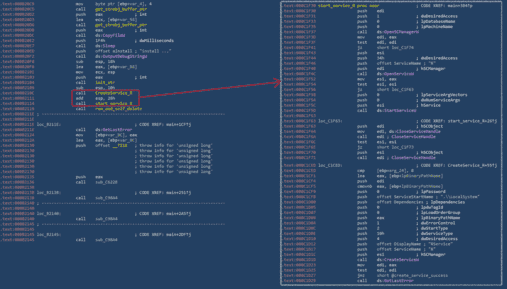

6)_J1002.exe

_J1002.exe模块的主要功能是向服务器发送心跳包,它会先将自身复制到同目录下,将其注册为服务后自删除,相关代码如下图所示:

注册服务并自删除

发送心跳包相关代码及网络信息如下图所示:

发送心跳包

心跳包信息

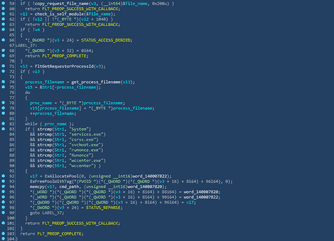

7)Wdlogin.exe

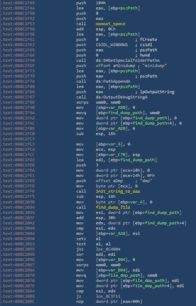

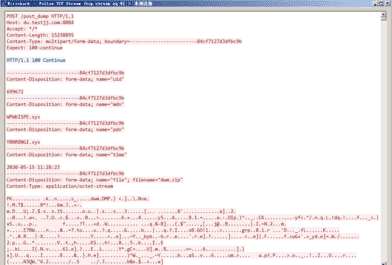

Wdlogin.exe模块的主要功能是寻找C:\Windows\minidump目录下的以dmp结尾的dump文件,并压缩上传到服务器,相关代码及网络信息如下图所示:

寻找dump文件

上传dump信息

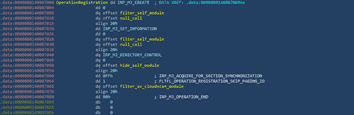

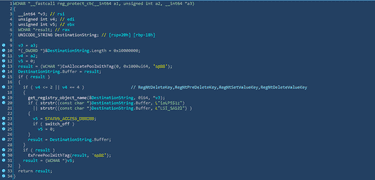

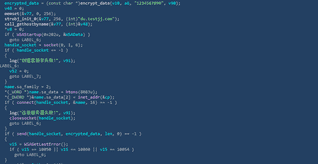

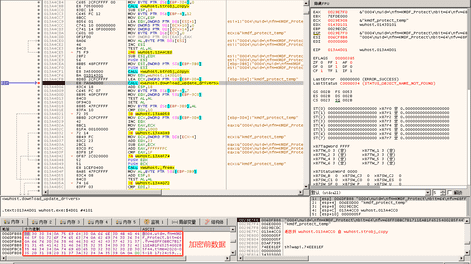

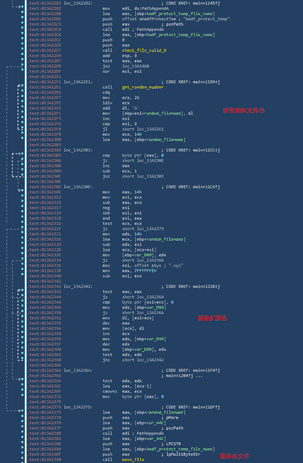

8)Wuhost.exe

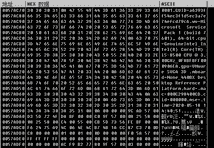

Wuhost.exe模块主要用于更新两个驱动模块。更新时会读取%windir%目录下的filt(KMDF_LOOK版本信息)和sytl(KMDF_Protect版本信息)文件内容,之后将两个文件中记录的驱动模块版本信息和其他系统信息(包括:系统平台版本x64/x86,对用驱动模块名、请求时间)发送至C&C服务器(du.testjj.com:8083)。在发送请求后,C&C服务器会返回相应驱动模块的更新下载地址,最后下载驱动模块。相关代码,如下图所示:

更新驱动模块

发送加密数据相关代码,如下图所示:

发送数据

发送数据内容示例,如下图所示:

发送数据内容

最初被下载到本地的驱动模块名分别为kmdf_look_temp和kmdf_protect_temp,在完成更新流程后,驱动文件被重命名为随机名驱动文件(如:EYVKRTAM.sys)。相关代码,如下图所示:

重命名驱动模块

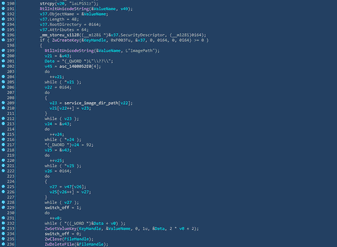

9)Wccenter.exe

Wccenter.exe模块的主要功能是创建wrme.exe、wuhost.exe、wdlogin.exe进程,相关代码如下图所示:

创建wrme.exe、wuhost.exe、wdlogin.exe进程

二、溯源分析

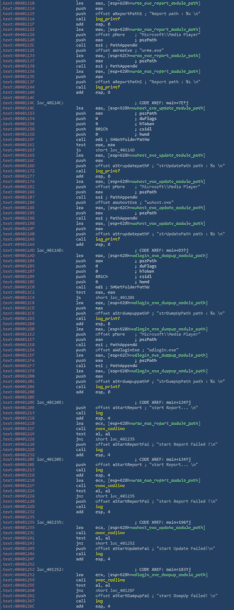

通过火绒监测发现,此套恶意锁定首页程序主要来自http://windows.shibojiab.cn网站下的三款激活工具(小马激活,暴风激活,KMS激活)。三款激活工具运行之后都存在释放恶意锁定首页模块相关功能,运行对比信息如下图所示:

激活工具运行信息

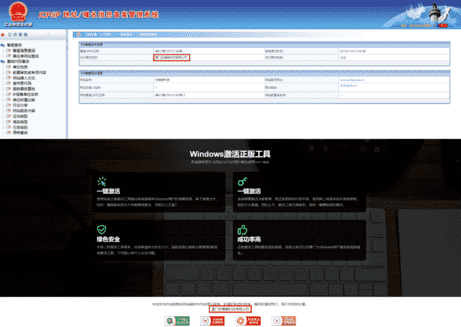

相关ICP备案信息如下图所示:

ICP备案信息

三、附录

病毒hash