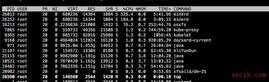

近日,腾讯安全团队接受到部分用户反馈,部分Linux主机检测到名为docker的木马文件。经现场提取排查线索后,发现该挖矿木马疑似通过低版本Kubernetes组件入侵。入侵成功后在机器内执行恶意sh脚本,恶意脚本则进行同类木马清理,同时从82.146.53.166地址拉取矿机,配置后进行非法挖矿,目前看到的恶意sh脚本主要有以下2个版本。

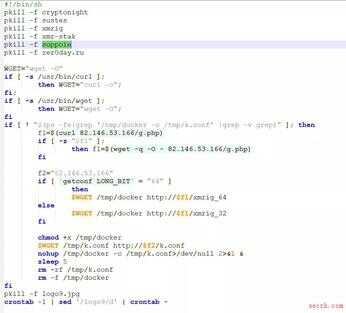

版本1:

功能结束当前机器内的其它挖矿相关模块,下载执行32/64不同版本的elf矿机程序到主机内tmp目录命名为docker,拉取矿机配置,执行矿机后删除本地矿机相关文件。

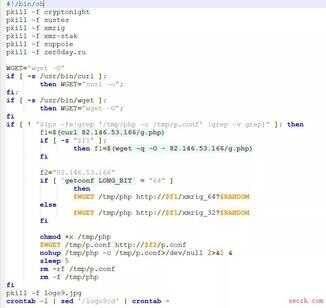

版本2:

功能为结束当前机器内的其它挖矿相关模块,下载执行32/64不同版本的elf矿机程序到主机内tmp目录命名为php,拉取矿机配置,执行矿机后再删除本地矿机相关文件。该版本脚本同时增加了计划任务项,每分钟尝试执行一次sh脚本。

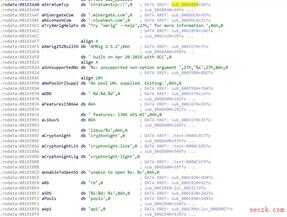

Tmp下名为docker或php的门罗币挖矿矿机,执行后会进行门罗币挖矿。

1.排查清理主机root目录下,tmp目录下的docker名可疑矿机,php名可疑矿机文件;

2.排查crontab任务列表,删除异常的定时任务项;

3.查看机器内kubernetes组件,将其升级到最新版本;

4.Kubelet外部访问配置认证授权,禁止匿名访问

参考资料:https://cloud.tencent.com/developer/article/1549244

https://k8smeetup.github.io/docs/admin/kubelet-authentication-authorization/

https://github.com/easzlab/kubeasz/pull/192

https://medium.com/handy-tech/analysis-of-a-kubernetes-hack-backdooring-through-kubelet-823be5c3d67c

关于KubernetesKubernetes是一个全新的基于容器技术的分布式架构领先方案。是Google内部集群管理系统Borg的一个开源版本。Kubernetes是一个开放的开发平台,不局限于任何一种语言,没有限定任何编程接口,是一个完备的分布式系统支撑平台。它构建在docker之上,提供应用部署、维护、扩展机制等功能,利用Kubernetes能方便地管理跨机器运行容器化的应用。

IOCsURL:

hxxp://82.146.53.166/cr2.sh

hxxp://82.146.53.166/xmrig_32

hxxp://82.146.53.166/p.conf

hxxp://82.146.53.166/xmrig_64

MD5:

57b4ba0357815e44d8a1ac8e9c9dc7ab

afb662fa877d773dafbaa47658ac176a

5110222de7330a371c83af67d46c4242