据Intruder发布的调查数据,数以万计的暴露在互联网上的MongoDB数据库面临攻击。平均而言,暴露的Mongo数据库在连接到互联网后13个小时内就会遭到入侵,最快记录是在数据库建立后9分钟遭受攻击。

MongoDB是一个通用的,基于文档的分布式数据库,是全球使用率最高的5个数据库之一。全球范围内的许多组织都使用MongoDB来存储和保护敏感的应用程序和客户数据。

互联网上有80,000个公开的MongoDB服务,其中20,000个是不安全的。在那些不安全的数据库中,已经有15,000个被勒索软件感染。

MongoDB攻击如何进行在看到MongoDB数据库接连不断发生入侵事件后,Intruder在数据库中植入了蜜罐,以监测这些攻击如何实施、威胁来自何处以及攻击事件发生的速度。

Intruder在网络上许多不安全的MongoDB数据库中植入蜜罐,每个蜜罐中充斥着假数据。监视网络流量中是否存在恶意活动,如果密码哈希值发生泄露,则表明数据库已被破坏。

研究表明,MongoDB暴露于互联网时会遭受持续的攻击。攻击是自动进行的,不受干扰,平均而言,不安全的数据库在上线后不到24小时就会受到威胁。

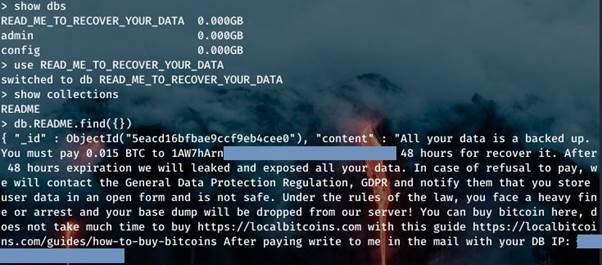

有一个蜜罐上线后不到一分钟就被勒索软件攻击,攻击者擦除了数据库的数据表,留下勒索软件信息,要求用比特币付款以恢复数据:

攻击起源于全球各地,尽管攻击者通常会隐藏其真实位置,因此通常无法确定攻击的真正来源。最快的漏洞攻击来自俄罗斯ISP天网的攻击者,超过一半的漏洞源自罗马尼亚VPS提供商的IP地址。

Intruder首席执行官Chris Wallis说

记录的某些活动很有可能来自安全研究人员,他们正在寻找违规数据库的数据。但是,就公司的安全声誉而言,是恶意攻击者还是安全研究者破坏了数据通常并不重要,即使安全团队可以检测到不安全的数据库并识别其潜在的严重性,也很难在不到13小时的时间内响应,更不用说在9分钟之内了。因此预防比治疗更有效。

MongoDB发言人对媒体表示:

MongoDB社区数据库是一个非常受欢迎的产品,全球下载量超过1亿。不幸的是,并非每个安装都遵循最佳实践,因此,某些配置不正确。几年前,当MongoDB首次意识到这些问题时,我们进行了产品更改,以保护开源社区产品的默认设置。结果,我们发现报告的暴露数据库数量显着下降。今天,默认的MongoDB数据库设置具有开箱即用的安全默认值。

申明:本文系厂商投稿收录,所涉观点不代表安联智库立场!