微软 Microsoft 365 Defender 团队在最新博客中预警某个恶意扩展,该扩展通过多种手段劫持浏览器窃取凭据。

微软安全团队将其命名为Adrozek,这款扩展程序由规模较大的专业黑灰产团队制作,目前拦截量超过数十万次。

该恶意软件家族通过偷渡式下载等方式进入用户电脑,随后劫持所有浏览器然后再篡改搜索引擎正常的搜索结果。

背后的黑客团伙通过这种方式夹杂广告诱导用户点击获得广告分成,同时还利用扩展程序窃取浏览器已保存凭据。

东南亚/南亚/欧洲是感染重灾区:

从微软拦截情况来看目前感染的重灾区主要是东南亚、南亚和欧洲地区,微软数据显示每天活跃终端超过三万台。

当用户通过搜索引擎搜索某些关键词时,恶意扩展会劫持搜索结果,然后搜索结果页面添加第三方广告联盟链接。

当用户点击这些广告联盟链接的时候就会给黑客团伙贡献收入,而这种劫持实际上用户并不容易发现存在着异常。

例如劫持插入的广告链接与正常内容样式相同且没有标注广告,这些内容也会放在搜索结果顶部因此更容易点击。

这种滥用广告联盟的行为其实在以前就挺常见的,只不过已经很久没发现还利用这种方式进行大规模劫持的情况。

让人疑惑的是此次黑客团伙还瞄准用户的账户密码,不仅弹广告而且还会窃取主流的浏览器已经保存的账号密码。

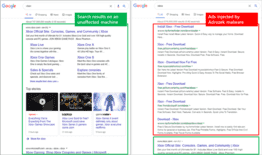

下图中绿色框为正常搜索结果红色为劫持:

恶意基础设施不断变化:

微软安全团队监测发现黑客团伙使用的基础设施正在快速变化,包括使用的域名和地址数量以及恶意样本数飙升。

目前监测到Adrozek使用159个独立域名, 平均每个域名托管17300个URL , 每个URL托管15300个恶意软件样本。

自2020年5月开始监测到Adrozek活动后,到2020年9月微软拦截次数就达到10万次,并且还有继续飙升的倾向。

当前微软安全团队已经使用 Microsoft Defender 自动拦截,Windows 10用户开启该防病毒软件即可自动查杀。

用户亦可手动检查自己浏览器扩展程序管理页面检查是否有未知扩展,还可使用浏览器自带的安全检查进行检测。