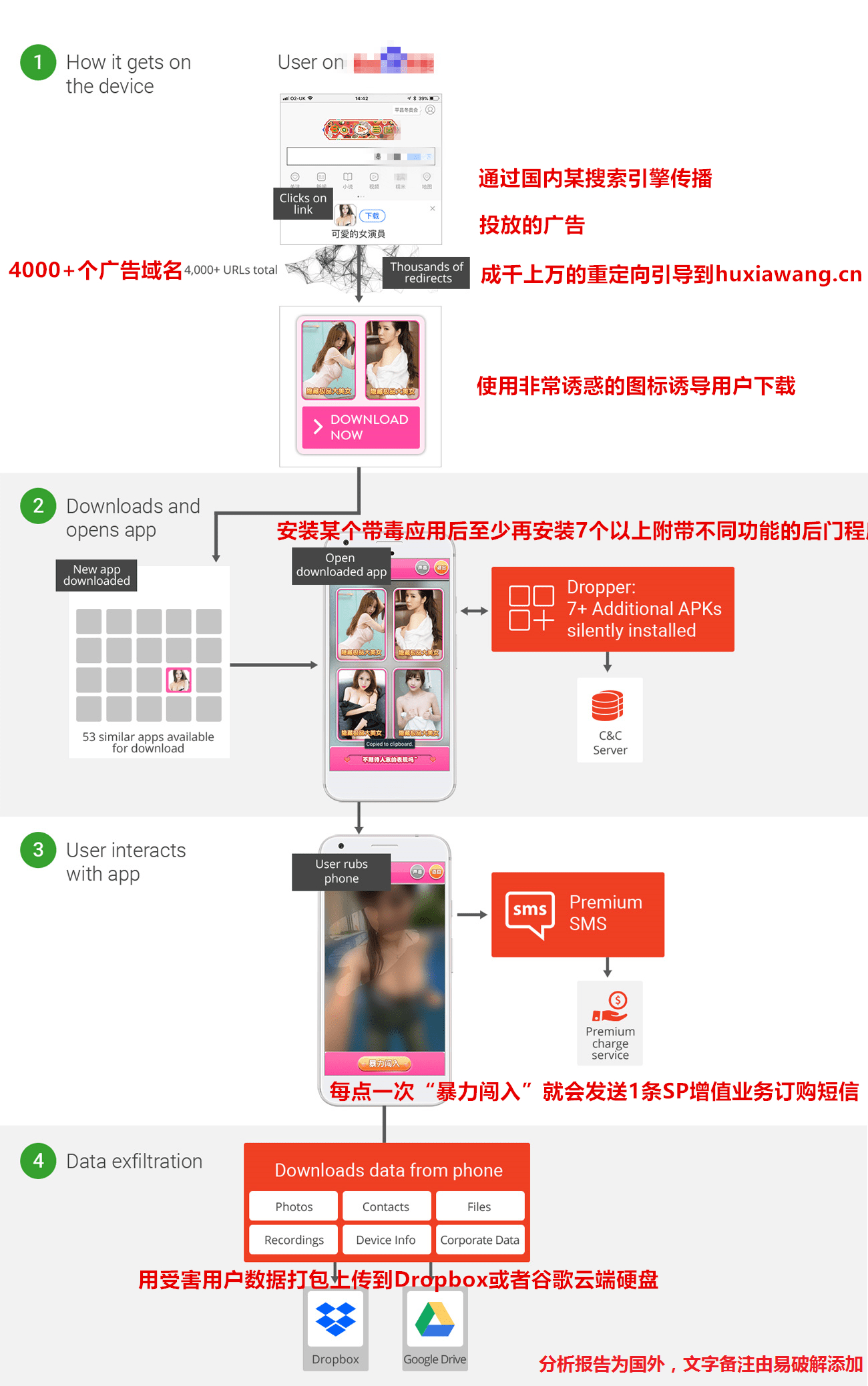

英国某网络安全公司日前发布详细安全报告称某网络公司开发大量含有间谍软件和后门程序的Android应用。该系列恶意软件家族主要依靠某某搜索引擎进行传播,其目标群体自然都是中国大陆地区的Android用户们。和以往恶意软件不同的是背后的黑产公司将载有病毒的Android应用详细包装以此来吸引用户眼球提高下载。

以下是带毒的部分应用图标:

注:以下部分应用例如APKPure如果你从人家官网下载的肯定没事,从其他第三方网站下载的那就不好说了。

自动订购高额SP业务:

用户在安装这些恶意软件后系统将会被该软件接管,恶意软件可在后台自动发送短信以及删除接收到的短信。安全公司 Wandera 在分析后发现这些恶意软件将会自动向SP增长业务提供商发送订购短信消耗用户的话费。确认订购成功后则会自动删除短信防止被用户发现,当然最终用户这些被消耗的SP订购费用黑产公司有分成

自动安装推广应用程序:

在连接远程控制服务器后该恶意软件会按照服务器预设指令下载多个推广应用进行安装和激活赚取推广分成。当然恶意软件自动提权并安装推广应用程序不算新鲜事,但该恶意软件还自动加载至少7 个不同的后门程序。这些后门程序会为背后的黑产公司提供更多的控制功能,例如收集设备信息、上传短信以及通讯录内容等等。

精心包装53款Android应用诱导用户安装:

通常恶意软件传播都是仿冒其他正常的软件,除了核心的恶意软件功能丰富外、基本上做工都是非常粗糙的。但这次 RedDrop 系列黑产公司则是精心包装53款应用,涵盖图片编辑、计算器、太空探索甚至语言学些类。可以说 RedDrop 本身就是在充足准备的情况下进行黑产的, 这些应用程序可吸引到各类人群的关注和下载。

注册4000多个域名来分发带毒APP:

为了下载域名不被安全软件或者是浏览器检测以及拦截,黑产公司直接注册了高达 4000 多个域名用于托管。基本上每个精心包装的带毒APP都通过多个域名进行传播,即便是部分域名遭到拦截也不会影响整体的传播。

收集照片等数据后上传到国外网盘:

值得关注的是该恶意软件家族还会收集用户的照片,并将其连同通讯录、通话记录、短信等上传到服务器上。但这里上传的地址就非常奇怪了:这些数据将会被上传到国外知名网盘 Dropbox 以及Google Drive网盘上。如此做法可能是为了防止数据上传到国内服务器后被发现,而这些数据则可以在未来用作勒索用户索要钱财。

最后的目标指向某网络公司:

上述4000多个恶意软件传播域名最终将流量引导到四川虎虾网络科技有限公司建议下载过下列APP 的用户尽快进行刷机完全重置系统,同时登陆运营商网站查询和退订已订购SP增值业务。

注:以下部分应用例如APKPure如果你从人家官网下载的肯定没事,从其他第三方网站下载的那就不好说了。