今天,在APT228的一个成员FlatL1ne中,发现了一个惊人的消息。

跟踪点击进去链接

发现某聊天工具的链接

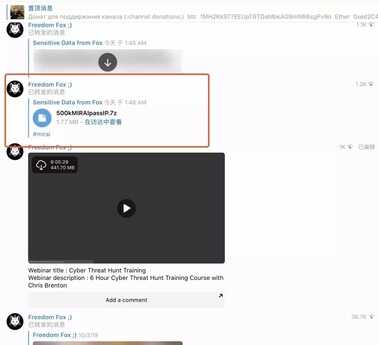

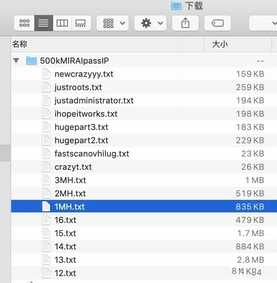

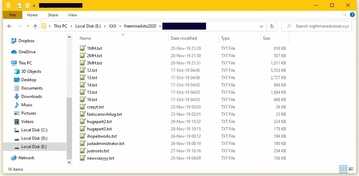

发现未知压缩包

"500KMIRAIpassIP.7z"

打开确认

图源:ZDNet

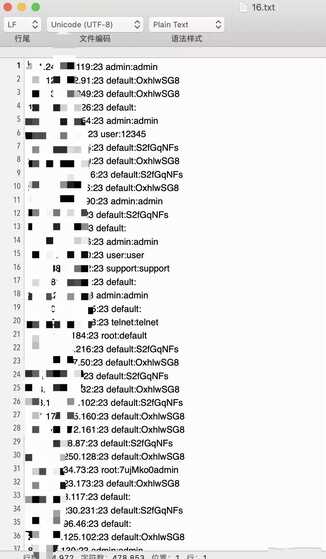

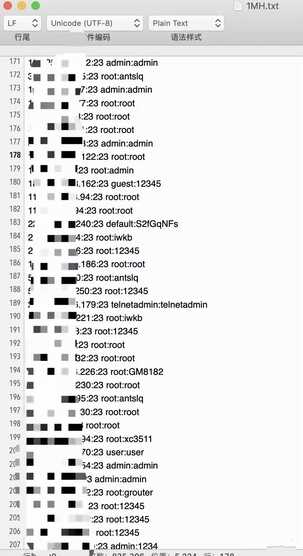

黑客本周发布了大量的Telnet凭据列表,这些凭据用于超过515,000台服务器,家用路由器和IoT(物联网)“智能”设备。

该列表发布在一个流行的黑客论坛上,其中包括每个设备的IP地址,以及Telnet服务的用户名和密码,该服务是一种远程访问协议,可用于通过Internet控制设备。

据ZDNet采访的专家以及泄密者本人的说法,该列表是通过扫描整个Internet来查找暴露其Telnet端口的设备而编制的。然后,黑客尝试使用(1)出厂设置的默认用户名和密码,或(2)自定义但易于猜测的密码组合。

这些类型的列表(称为“机器人列表”)是IoT僵尸网络操作的常见组件。黑客扫描互联网以建立漫游器列表,然后使用它们来连接设备并安装恶意软件。

DDOS服务运营商泄露的数据

该列表是由DDoS租用(DDoS引导程序)服务的维护者在线发布的。

当被问及为什么他发布如此庞大的“机器人”列表时,泄漏者说他将DDoS服务从在IoT僵尸网络之上的工作升级为依靠从云服务提供商租用高输出服务器的新模式。

图源:ZDNet

黑客泄露的所有列表的日期为2019年10月至11月。其中一些设备现在可能在不同的IP地址上运行,或使用不同的登录凭据。

危险无处不在

一位物联网安全专家表示:即使列表中的某些条目由于设备可能已更改其IP地址或密码而不再有效,对于熟练的攻击者而言,列表仍然非常有用。

配置错误的设备不会在Internet上平均分布,由于ISP的员工在将设备部署到各自的客户群时会对其进行错误配置,因此它们通常聚集在一个ISP的网络上。

攻击者可能会使用列表中包含的IP地址,确定服务提供商,然后重新扫描ISP的网络以使用最新的IP地址更新列表。

安全建议

1、建议账户密码修改策略(字母\数字\大小写\特殊符号)八位以上;

2、请速度更改设备账户密码,全面检查是否有后门的存在;

3、查验设备登录日志信息,确保是否有被攻击行为;

另:本人涉及本次下载记录与内容,本人已将数据不可恢复的永久删除。