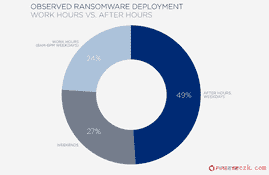

根据美国网络安全公司FireEye发布的报告,所有勒索软件感染中的76%发生在工作时间以外,其中49%发生在工作日的夜间,而27%发生在周末。

FireEye表示,这些数字是根据2017年至2019年数十次勒索软件事件响应调查得出的。

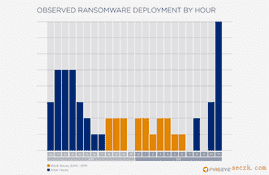

攻击者之所以选择在夜间或周末触发勒索软件加密过程,是因为大多数公司没有IT人员轮班工作。这种情况下即便勒索软件攻击触发了公司内部的安全警报,也不会有人立即做出反应并关闭网络。

FireEye表示,这些夜间/周末进行的恶意勒索软件攻击通常是长期网络破坏和入侵的结果。

这家网络安全公司说,勒索软件团伙攻击了一家公司的网络,然后将他们的时间横向移动到尽可能多的工作站,然后在所有系统上手动安装勒索软件并引发感染。

据FireEye称,从最初的威胁到实际的勒索软件攻击的时间(称为“驻留时间”)平均为三天。

在所有这些情况下,勒索软件都是在攻击者的命令下触发的,而不是在网络被感染后自动触发——这是大多数勒索软件的旧操作模式。

如今,大多数勒索软件团伙完全控制了他们的勒索软件,,他们非常谨慎地决定何时才是最合适的时间来锁定网络。

微软称这类事件为“人为勒索软件攻击”。在上周发布的一份报告中,这家操作系统制造商提供了保护网络安全和建立检测规则的提示,以便在勒索软件团伙“停留时间”内,以及在他们触发最终有效载荷和锁定公司之前,发现他们。

FireEye说,自2017年以来,人为勒索软件攻击上升了860%,事件现在影响到所有部门和所有地理位置,而不仅仅是北美公司。

在FireEye调查的案例中,最常见的感染媒介是:

Internet上针对具有RDP(远程桌面协议)端口的工作站的暴力攻击针

对公司员工的鱼叉式钓鱼,并利用一个受感染的主机传播给其他人

私自下载(员工访问受感染网站并下载受恶意软件感染的文件)

就像微软上周在其报告中一样,FireEye现在敦促公司投资部署检测规则,以便在感染前的“驻留时间”内发现攻击者。

FireEye说:“如果网络防御者能够迅速发现并补救最初的威胁,则有可能避免重大损失和勒索软件感染的成本。”